Хід роботи

Хід роботи

Клієнт звернувся до нас у стані надзвичайної ситуації. Його онлайн-присутність (вебсайти), критично важлива для залучення інвесторів та кінцевих покупців, була майже повністю паралізована.

Початкова картина:

- Повний збій: Два з чотирьох основних корпоративних сайтів, на яких розміщувалися актуальні житлові комплекси та інформація про продаж, повністю перестали працювати, відображаючи лише помилки або порожню сторінку.

- Загроза поширення: Усі чотири ресурси розміщувалися на одному хостингу, без належної ізоляції між обліковими записами. Це стало основною причиною масового зараження.

- Виявлена інфекція: Експрес-діагностика показала, що три з чотирьох сайтів були заражені агресивним шкідливим кодом.

Діагностика: ідентифікація “розумного” вірусу

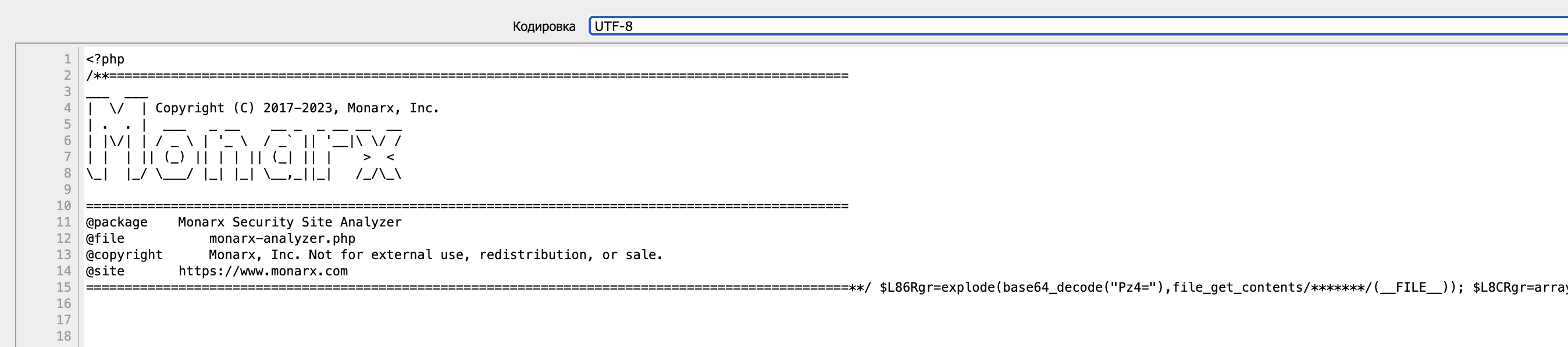

Першим етапом стало глибоке дослідження природи вірусу та масштабів шкоди. З’ясувалося, що ми маємо справу не з простим дефейсом (заміна контенту сторінки або самої сторінки), а з хитрим і добре замаскованим шкідливим програмним забезпеченням.

Деталі вірусу та його дії:

- Шкідливий код з бекдором: Вірус являв собою шкідливий скрипт, який створював прихований бекдор (лазівку) у файловій системі. Цей бекдор надавав зловмисникам постійний і необмежений доступ до всіх файлів сайту.

- Механізм самовідновлення: Найбільша складність полягала в механізмі поширення та самовідновлення. Вірус генерував свою копію практично у кожній папці, у сотнях файлів, маскуючись під легітимні системні файли або плагіни. Якщо ми видаляли одну копію, решта прихованих копій миттєво відновлювали її протягом декількох секунд.

- Маскування: Код був замаскований під файл, що нібито є “аналізатором безпеки сайту”. Це була класична соціальна інженерія: вірус під виглядом антивіруса.

- Наслідки для даних: Внаслідок неконтрольованої активності вірусу, який, ймовірно, мав на меті отримати дані або розмістити фішинговий контент, відбулося видалення значної частини файлів двох сайтів. Це призвело до їхнього повного збою.

- Головний виклик: Через складну структуру каталогів (тисячі файлів на кожному сайті) та миттєве самовідновлення вірусу, ручне лікування було неможливим і абсолютно неефективним. Необхідна була комплексна стратегія ізоляції та автоматизованої дезінфекції.

План лікування: поетапна стратегія “Ізоляція та Дезінфекція”

Наша команда розробила чіткий план із п’яти ключових етапів, щоб гарантувати повне видалення вірусу та надійне відновлення функціональності.

Етап 1: Аварійне збереження та пошук чистих копій

- Запити на резервне копіювання: Ми негайно звернулися до підтримки хостингу, щоб отримати останні резервні копії (бекапи).

- Аналіз бекапів: На жаль, більшість бекапів виявилися зараженими, оскільки вірус був активним уже деякий час. Проте ми ретельно перебрали архіви та змогли вилучити кілька критично важливих, неушкоджених файлів, які допомогли відновити базову структуру двох “вбитих” сайтів.

Етап 2: Ізоляція та локалізація загрози

- Повне вивантаження: Щоб зупинити механізм самовідновлення вірусу та його поширення між сайтами, ми повністю вивантажили всі файли трьох заражених сайтів з хостингу на локальні захищені сервери.

- Робота в ізоляції: Уся подальша робота з лікування та сканування проводилася в ізольованому, офлайн-середовищі, де шкідливий код не міг виконуватися або отримувати зовнішні команди.

Етап 3: Глибоке лікування та очищення

- Сканування спеціалізованими інструментами: Ми використовували потужні антивірусні сканери, налаштовані на ідентифікацію прихованих бекдорів, закодованих рядків і файлів з високою ентропією (що характерно для вірусів).

- Ручна перевірка критичних файлів: Після автоматичного сканування наші фахівці вручну перевірили ключові файли системи, щоб переконатися, що не залишилося жодного прихованого коду.

- Заміна ядра та плагінів: Це був критичний крок. Ми повністю видалили старе ядро CMS (WordPress) та всі встановлені плагіни. Замість них були встановлені нові, чисті версії, завантажені виключно з офіційних репозиторіїв. Це гарантувало, що ми не повернемо випадково заражений плагін.

- Очищення баз даних: Бази даних також були ретельно перевірені на наявність ін’єкцій шкідливих скриптів у таблиці користувачів, опцій або постів.

Етап 4: Впровадження проактивної безпеки

Після того, як сайти були повністю вилікувані, ми перейшли до створення захисного периметра, щоб гарантувати безпеку на майбутнє:

- Налаштування фаєрволу рівня CMS: Встановлено та налаштовано професійні плагіни безпеки з вбудованим фаєрволом веб-додатків (WAF).

- Захист від Brute Force: Впровадження двофакторної автентифікації для адміністраторів, обмеження спроб входу та блокування IP-адрес.

- Моніторинг цілісності файлів: Налаштування системи, яка моніторить будь-які несанкціоновані зміни у файлах сайту і миттєво повідомляє про них, блокуючи потенційну загрозу.

- Ізоляція хостингу: На хостингу було налаштовано ізоляцію облікових записів для кожного сайту, щоб у разі, якщо один сайт буде скомпрометовано, вірус не міг поширитися на решту.

Етап 5: Повернення та моніторинг

- Вивантаження чистих сайтів: Вилікувані та захищені копії сайтів були завантажені назад на хостинг.

- Тестування функціональності: Проведено повне тестування всіх функцій, форм, галерей та посилань.

- Пост-запускний моніторинг: Протягом наступних тижнів було встановлено посилений моніторинг трафіку та активності на файлах, щоб переконатися у відсутності будь-яких прихованих або повторних спроб зараження.

Вхідні дані

Вхідні дані  Отриманий результат

Отриманий результат